###### Palabras Clave: `ARSAT Blog` `Activar Servico VPN` `VPN Roadwarrior`

Activar el Servicio VPN de Acceso Remoto en la Nube ARSAT :satellite:

===

#### Contexto

Una de las primeras tareas que nos toca llevar adelante luego de desplegar máquinas virtuales en un servicio IaaS es hacerse de las las herramientas que permitan una gestión remota de estos recursos de forma fácil y segura. Para ello la plataforma Nube ARSAT cuenta con un servicio VPN de acceso remoto ya embebido y disponible con la creación de redes en las cuales se despliegan las VMs y que puede activarse en el momento que sea necesario.

En este artículo se explica el procedimiento que debe llevarse adelante para activar el servicio VPN desde la UI de la plataforma de nube, en todas aquellas redes que cuentan con este servicio disponible a través de su router virtual.

<br>

## Activando el Servico VPN de Acceso Remoto (Roadwarrior) :closed_lock_with_key:

:feet: PASO :one:: Ingresar a la UI del servicio Nube ARSAT ingresando el nombre de usuario, la contraseña, el dominio y el segundo factor de autenticación asociado.

<br>

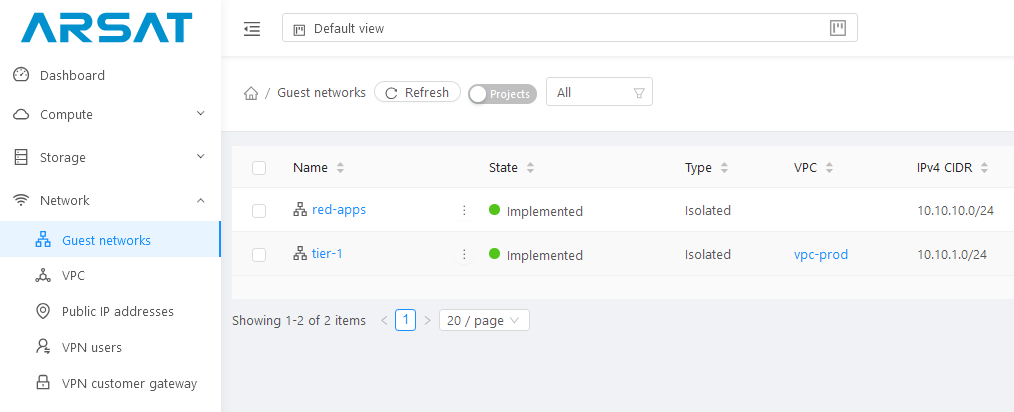

:feet: PASO :two:: Acceder al menú **«Network»** y luego en el submenú **«Guest networks»**, si se tratase de una [Red Aislada](https://md.arsat.com.ar/s/2yVyyQS88#) o una Red Shared a la que se desea activarle este servicio; o en el submenú **«VPC»** si se tratase de un [VPC](https://md.arsat.com.ar/s/4IybQZcx0#). Para más información sobre las arquitecturas de red disponibles en nuestra plataforma de nube puede visitar nuestra [Sección de Blogs](https://nube.arsat.com.ar/blog/) o nuestra documentación oficial.

En el ejemplo que utilizaremos, activaremos el servicio VPN en una red aislada denominada "red-apps". Para ello, accederemos al menú del correspondiente y luego haremos clic en el nombre de la red.

<br>

<br>

<br>

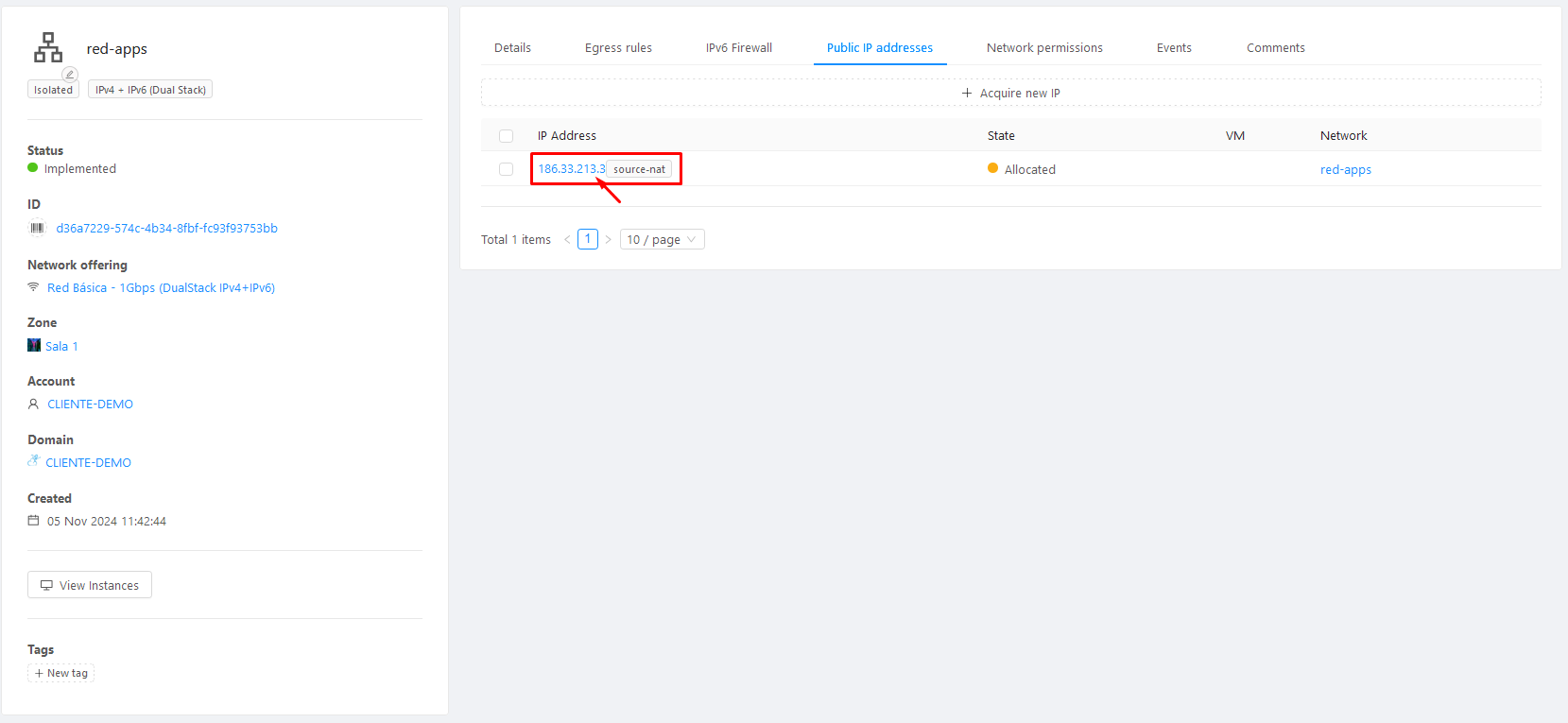

:feet: PASO :three:: Una vez ingresado a las propiedades de la red elegida nos dirigimos a la solapa **«Public IP addresses»** y hacemos clic en la dirección IP Pública configurada como **«Source NAT»**

<br>

<br>

<br>

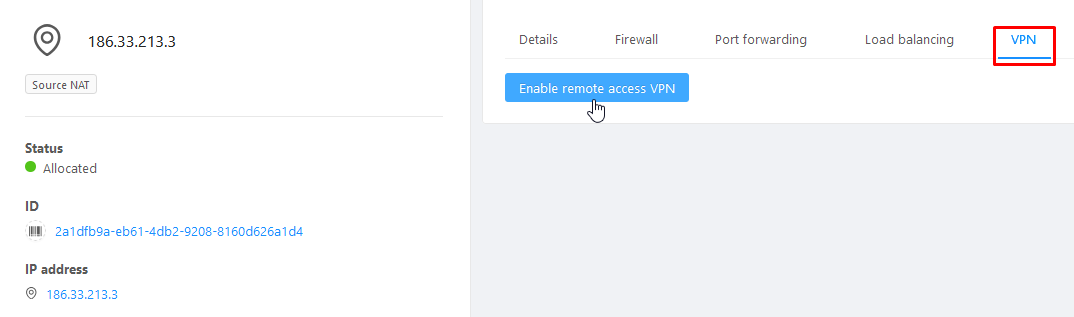

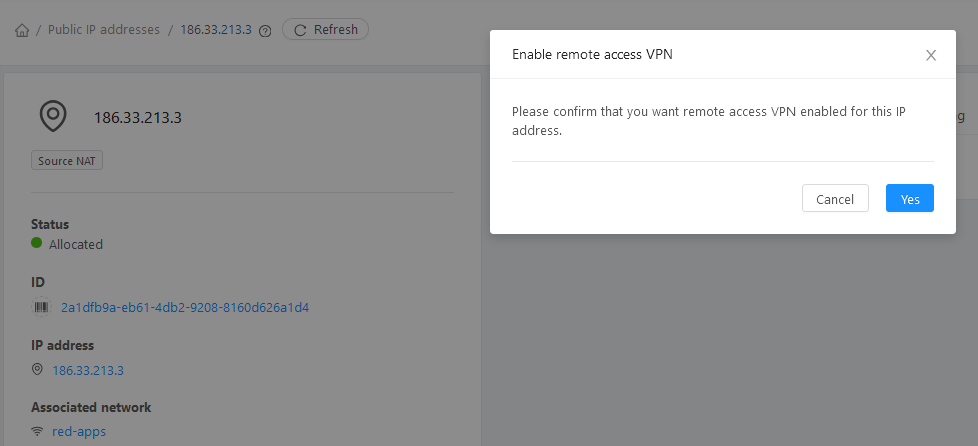

:feet: PASO :four:: Ya en la sección en la que se visualizan las propiedades de la IP Pública en seleccionada nos dirigimos a la sopala **«VPN»** y hacemos clic en el botón **«Enable remote access VPN»**

<br>

<br>

<br>

:feet: PASO :five:: En este paso haremos clic en el botón **«Yes»** para confirmar la habilitación del servicio VPN sobre la red del caso.

<br>

:::warning

:triangular_flag_on_post: ATENCIÓN

Esta acción habilita automáticamente en el firewall de la red las conexión entrantes desde internet (con cualquier origen de conexión) hacia los puertos **4500/UDP**, **1701/UDP** y **500/UDP** puertos necesarios para establecer un túnel VPN basado en el protocolo IPSec/L2TP.

:::

:::info

:memo: NOTA

La apertura de los puetos aquí especificados pueden gestionarse desde la sección **«Firewall»**. Sin embargo, si las reglas que permiten el tráfico en estos puertos son eliminadas, el servico de VPN no podrá ser utilizado. Alternativamente pueden recrearse reglas con un orígenes de conexion más restrigido manipulando el campo **«Source CIDR»** y conformar así un servicio más seguro aún.

:::

<br>

<br>

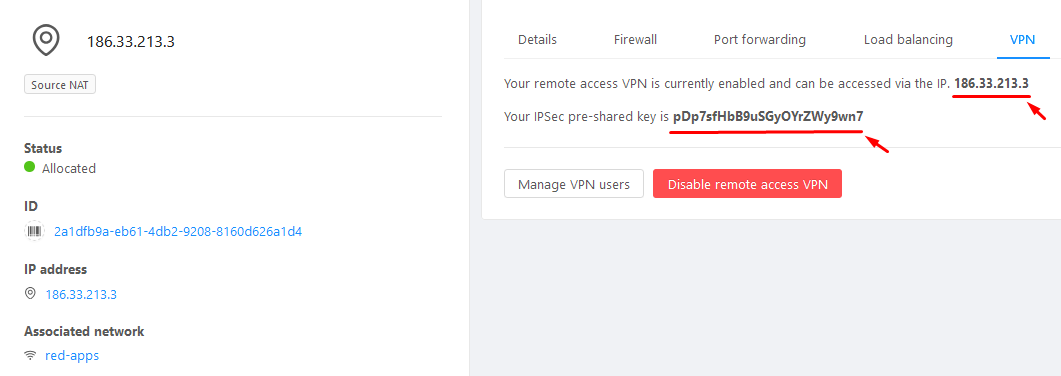

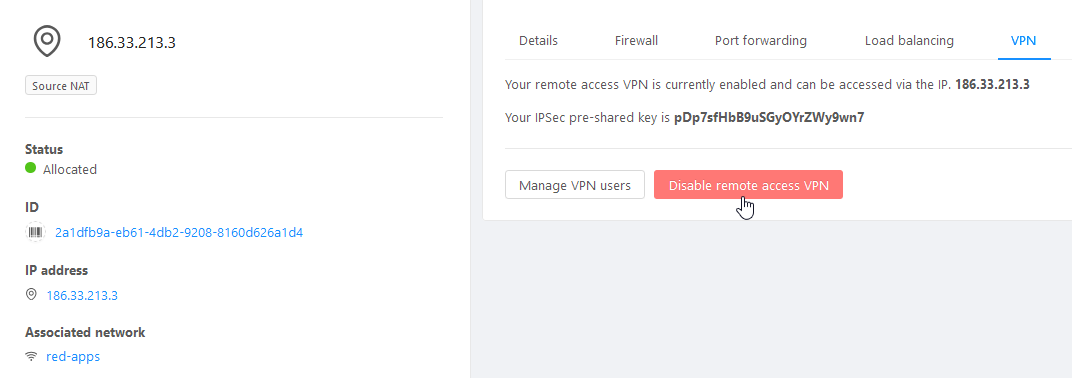

:feet: PASO :six:: Una vez habilitado el servicio VPN, tomaremos nota de los datos que se visualizan en pantalla y que siempre podrán consultarse en esta misma sección. Estos incluye la IP Pública a través de la cual se publica el servicio VPN y la clave precompartida (pre-shared key) utilizada para establecer el túnel VPN.

<br>

<br>

<br>

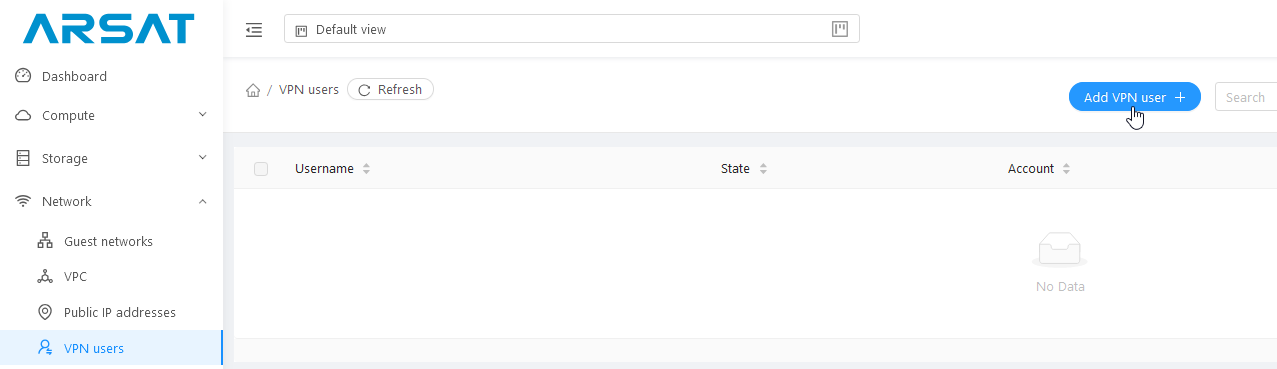

:feet: PASO :seven:: Por ir terminando, daremos de alta los usuarios habilitados a utilizar el servicio haciedo clic en el botón **«Manage VPN users»** o su defecto en el menú **«Network»** > **«VPN users»** y luego en el botón **«Add VPn user»**

<br>

<br>

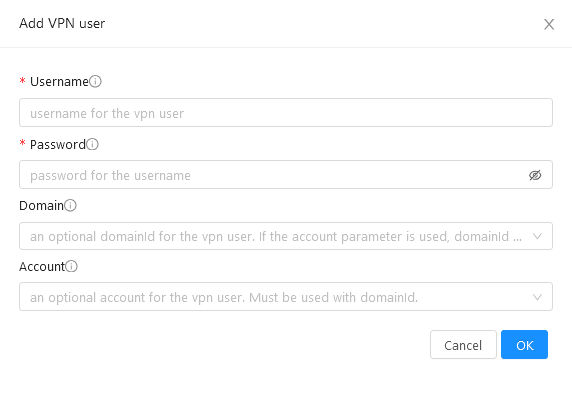

:feet: PASO :eight:: Completamos los campos obligatorios **«Username»** y **«Password»** y opcionalmente los campos correspondietes al dominio/tenant y cuenta a la que pertenece el usuario VPN.

:trophy::nerd_face: Listo!

Finalmente logramos dejar habilitado un servicio de acceso remoto VPN para gestionar de forma segura nuestra infraestructura.:clap::clap:

:::info

:memo: NOTA

Para el uso de la conexión VPN desde una estación de trabajo puede consultar los siguientes artículos relacionados:

* [**Conectándose a la Nube ARSAT utilizando una conexión VPN en MS Windows**](https://md.arsat.com.ar/s/2RxDd9Hnd#)

* [**Conectándose a la Nube ARSAT utilizando una conexión VPN en MAC OSX**](https://md.arsat.com.ar/s/lQOtEwl2R#)

:::

<br>

<br>

## Deshabilitando el Servico VPN :unlock:

Para desabilitar el servicio VPN solo debemos pulsar en el botón **«Disable remote access VPN»** que se encuentra en la solapa VPN antes mencionada, como se observa a en la siguiente captura:

<br>

<br>

:::warning

:triangular_flag_on_post: ATENCIÓN

Si el Servicio de VPN se deshabilitara para luego volver a habilitarse, automáticamente se generará un nueva llave precompartida a utilizar en la encriptación del tunel VPN, por lo tanto, también debe modificarse el valor de la llave precompartida en la configuración de los cliente IPSec/L2TP exitentes.

:::

:::info

:memo: NOTA

Esta acción se eliminan de forma automática las reglas de firewall que permiten las conexión entrantes desde internet hacia los puertos 4500/UDP, 1701/UDP y 500/UDP por lo que no es necesario eliminarlas las reglas para restringir las conexiones en estos puertos una vez deshabilitado el servicio

:::

<br>

## Limitaciones del Servicio :rolled_up_newspaper:

El servicio VPN de acceso remoto cuenta con las siguientes limitaciones:

* La cantidad máxima de usuarios VPN que pueden crearse es de 20 usuarios por cuenta.

* La cantidad máxima de usuarios concurrentes que pueden utilizar el servicio es de 5 usuarios.

* Las conexiones VPN que se establezcan contra redes de la Nube ARSAT creadas con un CIDR por fuera del rango 10.0.0.0/8 deberán agregar una ruta estática de forma manual en la estación de trabajo para alcanzar las redes destino. En redes dentro del rango mecionada la ruta es agregada en la estación de trabajo en forma automática al conectarse a la VPN.

* La segmentación en los accesos de los usuarios VPN no está soportada. Un usuario VPN habilitado posee la potestad de alcanzar la totalidad de las redes del dominio al que pertenece.

* Debido a limitaciones del protocolo IPSec/L2TP que utiliza el servicio VPN NO es factible técnicamente la conexión de más de 1 usuario a la vez (esto es 2 o más usuarios concurrentes) cuando los mismos utilicen la misma IP Pública como origen de conexión. Por ejemplo, varios usuarios de la VPN conectados desde una mismo sitio detrás de un NAT. La causa raíz del problema se encuentra muy bien explicado en uno de los foros de la empresa Mikrotik al que puede accederse desde [aquí](https://forum.mikrotik.com/viewtopic.php?t=132823) (en inglés solamente).

<br>

###### tags: `ARSAT Blog` `VPN de Acceso Remoto` `Conexión VPN en Windows`